Blog de CiberAbogados

Como usar esa herramienta de Google para análisis forense remoto

GRR es un marco de respuesta a incidentes que se centra principalmente en el análisis forense remoto en vivo. Se basa en una arquitectura cliente-servidor, por lo que el agente debe instalarse en el sistema de destino.

Característica del servidor:

Una colección rápida y sencilla de cientos de artefactos forenses digitales.

Característica del cliente:

Supervisión detallada de la CPU del cliente, la memoria, el uso de E/S y los límites autoimpuestos. Soporta sistema operativo multiplataforma.

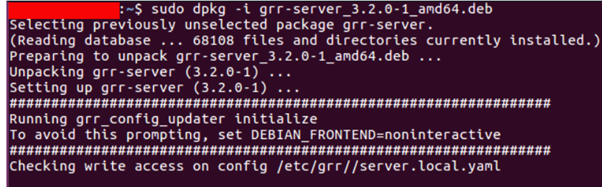

Instalación:

En primer lugar, necesitamos instalar el servidor GRR. Descargar aquí

Una vez completada la instalación, puede acceder a la IU de administración.

Ahora descargue el paquete del agente e instale ese agente en la máquina del cliente. Como puede ver arriba, el cliente Google GRR devolverá la llamada automáticamente.

Toda nuestra configuración cliente-servidor está lista. Es hora de comenzar nuestro análisis forense remoto en vivo.

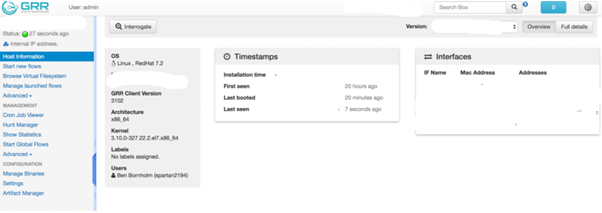

- Información del anfitrión:

Para comenzar a interactuar con el cliente, primero debemos obtener los detalles de la máquina del cliente. En esta información del host, puede ver el nombre del host, la dirección Mac, la dirección IP, el usuario, la etiqueta, la hora de la fecha de la última actualización.

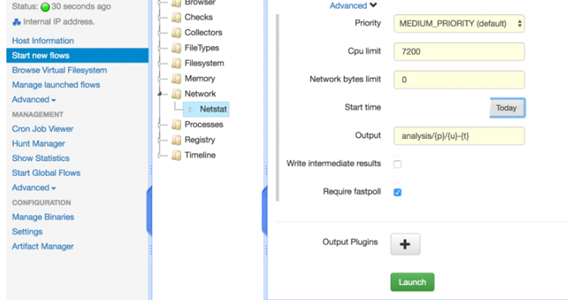

2. Iniciar nuevos flujos:

Al tratar de tratar con miles de clientes al mismo tiempo, podría acumular muchos recursos innecesarios. Entonces, para evitar este problema, se crearon flujos. Los flujos son entidades de código del lado del servidor que llaman a acciones del lado del cliente.

En los flujos de entrada, puede obtener la lista de procesos, los detalles de la red, los detalles del registro, los tipos de archivos y los detalles de la memoria de ese sistema cliente en particular.

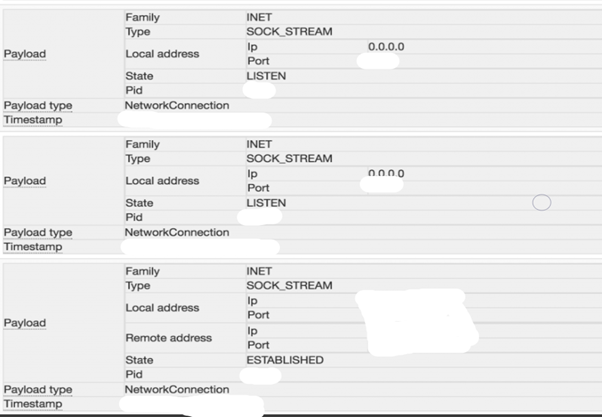

Por ejemplo, si desea obtener los detalles de la red del cliente, haga clic en iniciar nuevos flujos–>Red–>Netstat.

Cuando el flujo se completa, esta es la salida de los resultados.

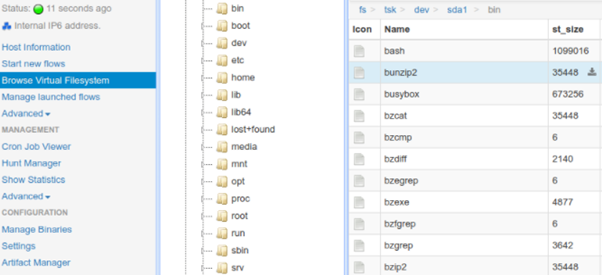

3. Sistema de archivos virtuales:

El servidor GRR guarda el sistema de archivos del lado del cliente cada vez que recopila la información forense del cliente. Se denomina sistema de archivos virtual.

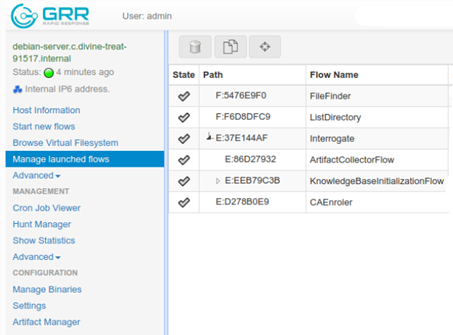

4. Administrar flujos lanzados:

Esta pestaña se utiliza para ver el progreso del flujo (punto 2)

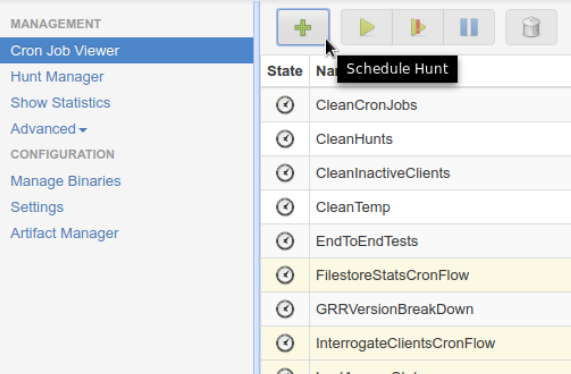

5. Visor de trabajos cron:

Cron Job se utiliza para programar tareas que se ejecutarán en algún momento en el futuro. Al igual que la definición, GRR también tiene algunos trabajos cron que se ejecutan periódicamente para tareas de limpieza y mantenimiento. También puede usar un trabajo cron para búsquedas periódicas.

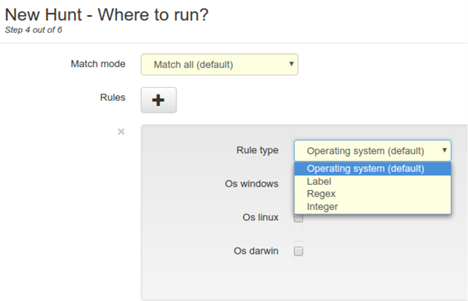

6. Gerente de caza:

Si encontramos algo valioso usando la regla de búsqueda en un cliente, este administrador de búsqueda ayuda a hacer lo mismo en miles de clientes al mismo tiempo.

7. Artefactos:

El objetivo es describir los artefactos con suficiente precisión y recopilar información sin intervención del usuario. Construyeron un marco para describir artefactos forenses que les permite recopilarlos y personalizarlos rápidamente utilizando GRR.

Requisitos

- servidor ubuntu

- Recomendado > 1GB RAM

- Algunos clientes para hablar con el servidor. Se admiten agentes OSX, Windows y Linux.

When you subscribe to the blog, we will send you an e-mail when there are new updates on the site so you wouldn't miss them.

Al aceptar, accederá a un servicio proporcionado por un tercero externo a https://www.ciberabogados.ar/

Comentarios